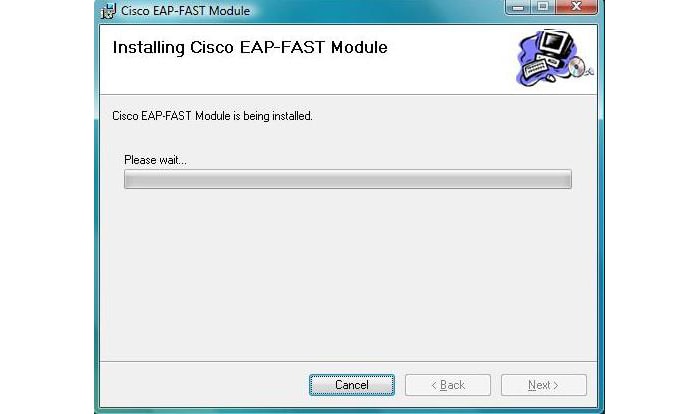

Идет установка cisco eap fast. Cisco eap fast module: что это за программа, и нужна ли она? Сетевой EAP или открытая аутентификация с EAP

В последнее время активные интернет пользователи все чаще сталкиваются с появлением на своих ПК неизвестных программ: умышленно такой софт никто не устанавливал, однако программы как-то оказались на рабочем компьютере. Ярким примером подобного софта является программа Cisco EAP-FAST Module, Cisco LEAP Module или Cisco PEAP Module. При этом большинству пользователей непонятно, что это за программа? и нужна ли она – вдруг удаление приведет к неработоспособности других приложений?

Что такое cisco eap fast module?

Если ранее вы подключались к сетевому домену или , то появление программы cisco eap fast module среди рабочего софта неудивительно: данная программа является службой аутентификации при помощи безопасного туннелирования (eap-fast) - разновидностью eap от компании Cisco.

Данная служба позволяет проходить аутентификацию через глобальную сеть по стандарту IEEE 802.1X. Также eap-fast предоставляет защиту от различных сетевых атак.

Что это за программа и нужна ли она?

Если ранее вы никогда не пользовались продуктами компании Cisco и не подключались к сетевому домену, то можете смело ее удалять. Изначально данная программа предназначалась для беспроводной инфраструктуры Cisco.

Обычно Cisco eap-fast актуален для пользователей или организаций, которые не могут обеспечить требования безопасности относительно парольных политик, не хотят использовать цифровые сертификаты в своей работе или не поддерживают различные виды баз данных. В таких случаях eap-fast защитит от различных сетевых атак, включая такие, как «человек посередине», подделка аутентификационных данных, атаки типа AirSnort, подделка пакетов данных (на основании ответов жертвы) и перебор по словарям.

Если организация использует (как например WPA или WPA2, которые включают стандарт 802.1x для целей аутентификации), а также не способна обеспечить требования парольных политик и не хочет использовать сертификаты, то она спокойно может реализовать у себя eap-fast для усиления безопасности в целом.

Что это за программа и можно ли ее удалить?

Иногда при переустановке драйверов для адаптера беспроводной сети включается и установка Cisco eap-fast, дальше которой процесс «не идет» – установщик «зависает», и беспроводная сеть остается недоступной. Возможные причины такого «поведения» кроются в неправильном определении самой сетевой карты или названии модели.

Для профилактики и устранения подобных проблем желательно делать периодическую проверку системы на вирусы с помощью таких антивирусов, как например Dr.web CureIt .

Ведь при переустановке системы вы могли получить уже инфицированные драйвера и инсталляторы. При этом стандартные антивирусы, такие как Kaspersky, могут попросту пропустить зараженные файлы, добавив их в исключения – и, соответственно, предоставить им практически полный доступ к системе.

Если установка драйверов проводилась с помощью инсталлятора, то необходимо сначала удалить данную программу через Панель управления в пункте «Программы и компоненты» (для Windows 7 и выше) или «Установка/удаление программ» (для Windows XP) и заново .

Если ничего не помогло, стоит воспользоваться программой Everest (она же AIDA) для определения верного идентификатора устройства, по которому можно найти правильные драйвера. Также это можно сделать через стандартный Диспетчер устройств, зайдя в свойства устройства и выбрав пункт Сведения, однако программой Everest это будет сделать проще и удобнее.

Порядок удаления программы

Для полного удаления Cisco eap-fast module воспользуйтесь мастером установки/удаления программ из Панели управления. Пошаговое руководство для удаления следующее:

- - откройте стартовое меню и зайдите в Панель управления;

- - выберите пункт Установка/удаление программ для ОС Windows XP или Программы и компоненты для версий Windows Vista, 7 и 10;

- - найдите программу Cisco eap-fast module и нажмите на нее. Для Windows XP нажмите вкладку Изменить/удалить или просто нажмите кнопку Удалить;

- - следуйте инструкциям по удалению до успешного завершения процесса.

«Cisco LEAP Module — что это за программа?» — запрос, которой идентифицирует вас как человека, который активно пользуется сетевым оборудованием. В данном конкретном случае имеется ввиду продукция компании Cisco. При чём это не обязательно железо. Может быть Вы просто установили какое то из программных обеспечений, поставляемых именно этой компанией.

Cisco — это компания, чья чёткая специализация — это сетевое оборудование. Она была основана в 1984-ом году супружеской парой: Леонардом Босаком и Сандрой Лернер. Началось всё с производства сетевых маршрутизаторов. Назвать компанию первопроходцами отрасли — нельзя. Но стоит отметить, что именно Cisco является первой компанией, которые смогли сделать многопользовательский маршрутизатор коммерчески успешным.

Серьёзные изменения настигли компанию в 1990-ом году. Инвесторы взяли бразды правления в свои руки, после чего основатели компании её покинули. За это Босак и Лернер получили 170 миллионов долларов. На их место пришли профессиональные менеджеры, которые должны были дать новый толчок в развитии Cisco. Со временем экономические показатели компании действительно начали стремится вверх, а супруги, которые её основали — развелись.

Изначально компания носила название сisco (именно с маленькой буквы). Оно было образована из сокращения названия города Сан-Франциско. Есть даже легенда, что изначально компания должна была называться San-Francisco Systems, но по какой-то нелепой случайности при регистрации, титульный лист надорвался, а собственники сочли это знаком, потому и решили назвать компанию просто сisco, при чём с маленькой буквы.

Разумеется, позже компания была переименована в Cisco Systems с большой буквой в начале. Теперь уже никто и не вспоминает о первоначальном наименовании. В качестве логотипа было решено выбрать мост Золотые Ворота, которым славится город — родина компании Ciscо.

Помимо железа Cisco Systems активно занимается и разработкой программного обеспечения, и одним из его продуктов и является Cisco leap module, который даёт возможность авторизоваться пользователям для доступа к Wi-fi сети.

Так, мы постарались в нашей статье доходчиво рассказать о том, что же это за программа Cisco LEAP Module, и о компании, которая подарила её миру.

Предустановленные на ноутбуке программы. Зачем они? Что делают?

На ноутбуке HP в комплекте предустановленного программного обеспечения шли программы от CISCO:

Cisco LEAP Module Cisco PEAP Module Cisco EAP-FAST Module

Что за программы? Зачем нужны Cisco Module? Можно ли их удалить?

EAP-FAST (Extensible Authentication Protocol - Flexible Authentication via Secure Tunneling) - разработанный CISCO IEEE 802.1X EAP, предоставляющий защиту от внешних сетевых атак.

LEAP (Lightweight Extensible Authentication Protocol, облегченный расширяемый протокол аутентификации)

PEAP (Protected Extensible Authentication Protocol, защищенный расширяемый протокол аутентификации)

Это установленные протоколы расширенной (расширяемой) аутентификации в сетях Wi-Fi от компании CISCO. Если компьютер для “домашнего” пользования - не подключён к домену и не используется для обращения к “хитрым” WiFi точкам доступа (RADIUS-сервер, позволяющий задать для каждого...

0 0

У вас возникает вопрос: "Cisco - что это?" Это компания, которая производит такое сетевое оборудование, как коммуникаторы, маршрутизаторы, экраны, модемы, роутеры, серверы и многое другое. Также является основным производителем и лидером в компьютерных и сетевых технологиях.

Cisco

Это американская компания, которая разрабатывает и продает сетевое оборудование. Главный девиз компании: предоставить возможность закупить всё сетевое оборудование только в Cisco Systems. Кроме изготовления оборудования, компания является крупнейшим в мире предприятием в области высоких технологий. Вы ещё спрашиваете: "Cisco - что это?" Компания в начале своей деятельности производила только маршрутизаторы. Теперь это крупнейший лидер по разработке технологий для сети Интернет. Создала многопрофильную систему сертификации специалистов по сетям. Профессиональные сертификаты Cisco очень ценны, на уровне эксперта (CCIE) очень уважаемы в компьютерном мире.

Само название Cisco пошло от...

0 0

«Cisco LEAP Module - что это за программа?» - запрос, которой идентифицирует вас как человека, который активно пользуется сетевым оборудованием. В данном конкретном случае имеется ввиду продукция компании Cisco. При чём это не обязательно железо. Может быть Вы просто установили какое то из программных обеспечений, поставляемых именно этой компанией.

Cisco - это компания, чья чёткая специализация - это сетевое оборудование. Она была основана в 1984-ом году супружеской парой: Леонардом Босаком и Сандрой Лернер. Началось всё с производства сетевых маршрутизаторов. Назвать компанию первопроходцами отрасли - нельзя. Но стоит отметить, что именно Cisco является первой компанией, которые смогли сделать многопользовательский маршрутизатор коммерчески успешным.

Серьёзные изменения настигли компанию в 1990-ом году. Инвесторы взяли бразды правления в свои руки, после чего основатели компании её покинули. За это Босак и Лернер получили 170 миллионов долларов. На их место...

0 0

У вас виникає питання: "Cisco - що це? "Це компанія, яка виробляє таке мережеве обладнання, як комунікатори, маршрутизатори, екрани, модеми, роутери, сервери та багато іншого. Також є основним виробником і лідером в комп"ютерних та мережевих технологіях.

Cisco

Це американська компанія, яка розробляє і продає мережеве обладнання. Головний девіз компанії: надати можливість закупити все мережеве обладнання тільки в Cisco Systems. Крім виготовлення обладнання, компанія є найбільшим у світі підприємством в області високих технологій. Ви ще питаєте: "Cisco - що це?" Компанія на початку своєї діяльності виробляла тільки маршрутизатори. Тепер це найбільший лідер з розробки технологій для мережі Інтернет. Створила багатопрофільну систему сертифікації фахівців по мережах. Професійні сертифікати Cisco дуже цінні, на рівні експерта (CCIE) дуже шановані в комп"ютерному світі.

Сама назва Cisco пішло від міста Сан-Франциско в штаті Каліфорнія. Логотипом є копія моста...

0 0

Cisco предупреждает пользователей своих UC-продуктов (от англ. Unified Communications) о том, что не стоит ждать поддержки Windows 7 до выхода продуктов версии 8.0, которая появится в первом квартале 2010 года. Дюжина других продуктов получит поддержку Windows 7 лишь с появлением версии 8.5 в третьем квартале 2010 года, при этом будет поддерживаться исключительно 32-битная версия Windows 7.

Лишь три UC-продукта из, получат поддержку 64-битных версий Windows 7, да и то с помощью 32-битного эмулятора. К этим трем продуктам относятся Cisco UC Integration for Microsoft Office Communicator, Cisco IP Communicator и Cisco Unified Personal Communicator. Продукты Communicator являются клиентскими мультимедийными приложениями, используемыми с серверными продуктами Cisco Unified Communications.

0 0

В этой статье содержится пример конфигурации аутентификации EAP (протокол расширенной аутентификации) беспроводных пользователей в локальной базе данных сервера RADIUS на точке доступа, работающей под управлением Cisco IOS®.

Благодаря пассивной роли, которую играет точка доступа в EAP (она преобразует беспроводные пакеты клиентов в пакеты, передающиеся по проводам, и направляет их на сервер аутентификации, и наоборот), данная конфигурация используется практически со всеми методами EAP. Эти методы включают (но не ограничиваются) LEAP, защищенный EAP (PEAP)-MS-протокол взаимной аутентификации (CHAP) версии 2, PEAP-плата Generic Token (GTC), гибкая аутентификация EAP через безопасный туннель (FAST), EAP-протокол безопасности транспортного уровня (TLS) и EAP-Tunneled TLS (TTLS). Необходимо соответствующим образом настроить сервер аутентификации для каждого из методов EAP. Данная статья содержит только сведения по настройке точки доступа.

Требования

При проведении настройки могут понадобиться следующие знания:

- Общее представление о Cisco IOS GUI или CLI.

- Общее представление о концепции аутентификации EAP.

Используемые компоненты

- Точка доступа Cisco Aironet, работающая под управлением Cisco IOS.

- Виртуальная LAN (VLAN), предположим, что в сети она только одна.

- RADIUS сервер аутентификации, успешно выполняющий интеграцию в базу данных пользователя.

- Cisco LEAP и EAP-FAST поддерживают следующие серверы аутентификации:

- Сервер контроля доступа (ACS) Cisco Secure

- Регистратор доступа Cisco (CAR)

- Funk Steel Belted RADIUS

- Interlink Merit

- Microsoft PEAP-MS-CHAP версии 2 и PEAP-GTC поддерживают следующие серверы аутентификации:

- Microsoft Internet Authentication Service (IAS)

- Cisco Secure ACS

- Funk Steel Belted RADIUS

- Interlink Merit

- Авторизацию могут выполнять любые другие серверы аутентификации Microsoft.

- Необходимо проконсультироваться с производителем оборудования, установленного у клиента, чтобы уточнить при каких условиях сервера аутентификации, работающие по методам EAP-TLS, EAP-TTLS и другим EAP-методам, поддерживаются их продуктами.

Сведения, представленные в данном документе, были получены на тестовом оборудовании в специально созданных лабораторных условиях. При написании данного документа использовались только данные, полученные от устройств с конфигурацией по умолчанию. В рабочей сети необходимо понимать последствия выполнения всех команд.

Настройка

Данная конфигурация предполагает настройку EAP-аутентификации на точке доступа, работающей под управлением IOS.

Как большинство алгоритмов аутентификации, основанных на применении пароля, Cisco LEAP чувствителен к словарным атакам. Речь не идет о новом виде атаки или новом уязвимом месте Cisco LEAP. Для того, чтобы смягчить словарные атаки, необходимо разработать политику стойкого пароля. Это включает в себя использование устойчивых паролей и периодическую их смену.

Сетевой EAP или открытая аутентификация с EAP

При любом методе аутентификации, основанном на EAP/802.1x, может возникнуть вопрос о том каковы различия между сетевым EAP и открытой аутентификацией с EAP. Это относится к значениям в поле Authentication Algorithm в заголовках пакетов управления и связывания. Большинство производителей беспроводных клиентских устройств устанавливают значение этого поля равным 0 (открытая аутентификация), а затем сообщают о желании проводить аутентификацию EAP позднее, во время процесса ассоциации. В продуктах Cisco это значение задается по-другому, а именно с начала ассоциации с флагом сетевого протокола EAP.

Если в сети есть клиенты, которые являются:

- Клиентами Cisco – необходимо использовать сетевой EAP.

- Клиентами стороннего производителя (в том числе продукты, совместимые с CCX) – необходимо использовать открытую аутентификацию с EAP.

- Сочетанием клиентских устройств Cisco и сторонних производителей – необходимо выбрать и сетевой EAP и открытую аутентификацию с EAP.

Определение сервера аутентификации

Первым шагом в настройке EAP является определение сервера аутентификации и установление связи с ним.

1. На закладке точки доступа Server Manager (пункт меню Security > Server Manager ), необходимо выполнить следующие действия:

- Ввести IP адрес сервера аутентификации в поле Server.

- Указать общий секретный ключ и порты.

- Нажать Apply для того, чтобы создать определение и заполнить выпадающие списки.

- Задать IP адрес сервера в поле Default Server Priorities > EAP Authentication type > Priority 1.

- Нажать Apply .

AP#configure terminal

AP(config)#aaa group server radius rad_eap

AP(config-sg-radius)#server 10.0.0.3 auth-port 1645 acct-port 1646

AP(config-sg-radius)#exit

AP(config)#aaa new-model

AP(config)#aaa authentication login eap_methods group rad_eap

AP(config)#radius-server host 10.0.0.3 auth-port 1645

acct-port 1646 key labap1200ip102

AP(config)#end

AP#write memory

2. Точка доступа должна быть настроена на сервере аутентификации как ААА клиент.

Например, на сервере контроля доступа Cisco Secure это настраивается на странице Network Configuration, на которой определены имя точки доступа, IP адрес, общий секретный пароль и метод аутентификации (RADIUS Cisco Aironet или RADIUS Cisco IOS/PIX). Для получения информации по серверам аутентификации, не принадлежащим к разряду серверов контроля доступа, обратитесь к документации их производителя.

Необходимо убедиться в том, что сервер аутентификации настроен на применение желаемого метода аутентификации EAP. Например, для сервера контроля доступа Cisco Secure, применяющего LEAP, необходимо настроить аутентификацию LEAP на странице System Configuration - Global Authentication Setup. Нажать System Configuration , затем нажать Global Authentication Setup . Для получения информации по серверам аутентификации, не принадлежащим к разряду серверов контроля доступа, или другим методам EAP обратитесь к документации их производителя.

На следующем рисунке показана настройка ACS Cisco Secure на применение PEAP, EAP-FAST, EAP-TLS, LEAP и EAP-MD5.

Определение методов аутентификации клиента

Как только точка доступа определит, куда необходимо отправить запрос на аутентификацию клиента, ее необходимо настроить на применение следующих методов.

Примечание: Эти инструкции предназначены для установки, основанной на WEP.

1. На закладке точки доступа Encryption Manager (пункт меню Security > Encryption Manager

) необходимо выполнить следующие действия:

- Указать использование WEP encryption .

- Указать, что использование WEP является обязательным Mandatory .

- Убедиться в том, что для размера ключа установлено значение 128-bits .

- Нажать Apply .

Также можно выполнить из CLI следующие команды:

AP#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

AP(config)#interface dot11radio 0

AP(config-if)#encryption mode wep mandatory

AP(config-if)#end

AP#write memory

2. Выполнить следующие действия на закладке точки доступа SSID Manager (пункт меню Security > SSID Manager ):

- Выбрать желаемый SSID.

- В пункте "Authentication Methods Accepted," установить флажок Open и использовав выпадающий список выбрать With EAP .

- Установить флажок Network-EAP при наличии клиентской карты Cisco.

- Нажать Apply .

Также можно выполнить из CLI следующие команды:

AP#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

AP(config)#interface dot11radio 0

AP(config-if)#ssid ssid labap1200

AP(config-if-ssid)#authentication open eap eap_methods

AP(config-if-ssid)#authentication network-eap eap_methods

AP(config-if-ssid)#end

AP#write memory

Как только правильная работа основной функциональной возможности с основной настройкой EAP будет подтверждена, можно будет добавить дополнительные функциональные возможности и управление ключами. Расположите более сложные функции на вершине функциональной базы для того, чтобы сделать поиск и устранение неисправностей легче.

Проверка

В данном разделе содержатся сведения, которые могут быть использованы при проверке работы конфигурации.

Некоторые команды show

поддерживаются инструментом Output Interpreter Tool

(только для зарегистрированных

пользователей), который позволяет просмотреть анализ выходных данных команды show

.

show radius server-group all

– Выводит список всех настроенных групп RADIUS-серверов на точке доступа.

Поиск и устранение неисправностей

Процедура поиска и устранения неисправностей

Для того, чтобы осуществить поиск и устранение неисправностей в своей конфигурации, необходимо выполнить следующие действия.

- В утилите на стороне клиента или в программном обеспечении необходимо создать новый профиль или соединение с теми же или похожими параметрами для того, чтобы убедиться в том, что в настройках клиента ничего не было повреждено.

- Для того, чтобы исключить возможность влияния радиочастотных помех на успешную аутентификацию, необходимо временно отключить аутентификацию при помощи показанных ниже действий:

- Из CLI выполнить команды no authentication open eap eap_methods, no authentication network-eap eap_methods и authentication open .

- Из GUI на странице SSID Manager необходимо снять флажок Network-EAP , установить флажок Open и установить выпадающий список обратно в No Addition . Если клиент будет успешно сопоставлен, то радиочастота не вызовет проблем сопоставления.

- Необходимо убедиться в том, что общие секретные пароли синхронизированы между точкой доступа и сервером аутентификации.

- Из CLI выбрать строку radius-server host x.x.x.x auth-port x acct-port x key

. - Из GUI на странице Server Manager повторно ввести общий секретный ключ для соответствующего сервера в поле "Shared Secret." Общая секретная запись для точки доступа на RADIUS сервере должна содержать тот же общий секретный пароль, который упоминался ранее.

- Удалите все группы пользователей с сервера RADIUS. Иногда могут возникать конфликты между группами пользователей, определенными RADIUS-сервером, и группами пользователей на базовом домене. Проверьте записи журнала сервера RADIUS на предмет неудачных попыток и причин, по которым эти попытки были неудачными.

Команды поиска и устранения неисправностей

Некоторые команды show поддерживаются средством Output Interpreter Tool (только для зарегистрированных пользователей), что позволяет просматривать результаты выполнения команды show .

Раздел Отладка аутентификации содержит значительное количество подробностей того, как можно собрать и интерпретировать выходные данные команд отладки, связанных с EAP.

Примечание: Перед тем, как выполнять команды debug , необходимо ознакомиться с разделом Важная информация о командах отладки .

- debug dot11 aaa authenticator state-machine

– Выводит основные разделы (или состояния) согласования между клиентом и сервером аутентификации.

Примечание: В программном обеспечении Cisco IOS релизов, предшествующих 12.2(15)JA, синтаксис команды debug является следующим debug dot11 aaa dot1x state-machine . - debug dot11 aaa authenticator process

– Выводит единичные записи диалогов согласования между клиентом и сервером аутентификации.

Примечание: В программном обеспечении Cisco IOS релизов, предшествующих 12.2(15)JA, синтаксис команды отладки следующий debug dot11 aaa dot1x process . - debug radius authentication – Выводит согласования RADIUS между сервером и клиентом, связанными мостом с точкой доступа.

- debug aaa authentication – Выводит согласования ААА для аутентификации между клиентским устройством и сервером аутентификации.

Есть вопросы?

Обращайтесь в "Аквилон-А", чтобы узнать подробности и получить именно то, что вам требуется.